資安專家謝昀澤指出,這次肆虐全球的「想哭」(WannaCry)電腦勒索病毒具有「三從」特性,分別是從系統已知弱點下手,對未更新的已知漏洞進行攻擊;從常用服務擴大戰果,以常用的網路芳鄰、遠端桌面進行擴散;從用戶末端資料得手,以用戶端資料作為攻擊目標。他建議用戶,用「拔觀報停救查控」7大步驟救出資料。

「想哭」勒索病毒近日在全球造成大規模破壞,災情四起,若被感染,硬碟裡的檔案即被鎖定,只能向對方支付所要求數量的比特幣獲得解鎖。若7天內不支付贖金,電腦內所有的文件檔案將被刪除。

安侯建業企業管理公司副總經理謝昀澤表示,目前受害者已超過150個國家、20萬台電腦,受感染的大型機構包括英國的醫院及西班牙電信商、美國聯邦快遞、德國鐵路、法國雷諾汽車等,甚至連白宮都傳出災情。

謝昀澤指出,勒索集團除了可能利用釣魚郵件大量散布外,此惡意程式具有主動擴散的能力,是造成這次災情難以控制的主因。此外,本次勒索軟體可支援28國語言,未來此類針對終端用戶進行攻擊的駭客工具市場,值得觀察。

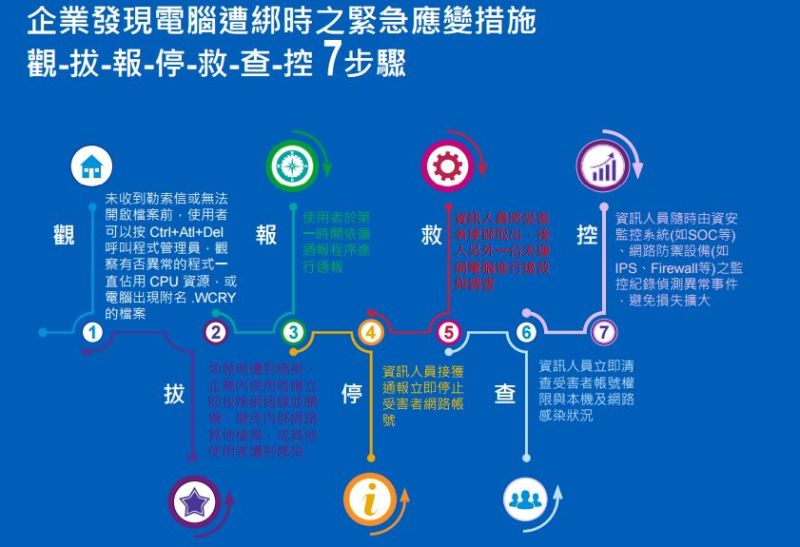

因應勒索病毒攻擊,安侯建業企業管理數位科技安全服務協理邱述琛提出緊急應變標準程序,共有「拔觀報停救查控」7大步驟。

1.拔:企業內使用者應先拔除網路線並進行檢查,避免勒索軟體利用內部網路進行擴散與感染。

2.觀:未遭到勒索前,可以按Ctrl+Alt+Del呼叫程式管理員,觀察是否有異常程式一直佔用CPU資源,或電腦出現附名.WCRY的檔案。

3.報:使用者發現遭受感染時應於第一時間依程序進行通報。

4.停:資訊人員接獲通報立即停止受害者網路帳號與使用電腦連網能力。

5.救:資訊人員取出受害者硬碟,並接入另外一台未連網電腦進行搶救與調查。

6.查:資訊人員立即清查受害者帳號權限與本機及網路感染狀況。

7.控:資訊人員隨時由資安監控系統(如SOC等)、網路防禦設備(如IPS、Firewall等)之監控紀錄偵測異常事件,避免損失擴大。

謝昀澤表示,此波攻擊來勢洶洶、除了清查、處理的必要作業外,企業應該思考建立多重防禦的完整防護機制,才能夠在不斷翻新手法的駭客攻擊中平安生存。

我是廣告 請繼續往下閱讀

安侯建業企業管理公司副總經理謝昀澤表示,目前受害者已超過150個國家、20萬台電腦,受感染的大型機構包括英國的醫院及西班牙電信商、美國聯邦快遞、德國鐵路、法國雷諾汽車等,甚至連白宮都傳出災情。

謝昀澤指出,勒索集團除了可能利用釣魚郵件大量散布外,此惡意程式具有主動擴散的能力,是造成這次災情難以控制的主因。此外,本次勒索軟體可支援28國語言,未來此類針對終端用戶進行攻擊的駭客工具市場,值得觀察。

因應勒索病毒攻擊,安侯建業企業管理數位科技安全服務協理邱述琛提出緊急應變標準程序,共有「拔觀報停救查控」7大步驟。

1.拔:企業內使用者應先拔除網路線並進行檢查,避免勒索軟體利用內部網路進行擴散與感染。

2.觀:未遭到勒索前,可以按Ctrl+Alt+Del呼叫程式管理員,觀察是否有異常程式一直佔用CPU資源,或電腦出現附名.WCRY的檔案。

3.報:使用者發現遭受感染時應於第一時間依程序進行通報。

4.停:資訊人員接獲通報立即停止受害者網路帳號與使用電腦連網能力。

5.救:資訊人員取出受害者硬碟,並接入另外一台未連網電腦進行搶救與調查。

6.查:資訊人員立即清查受害者帳號權限與本機及網路感染狀況。

7.控:資訊人員隨時由資安監控系統(如SOC等)、網路防禦設備(如IPS、Firewall等)之監控紀錄偵測異常事件,避免損失擴大。

謝昀澤表示,此波攻擊來勢洶洶、除了清查、處理的必要作業外,企業應該思考建立多重防禦的完整防護機制,才能夠在不斷翻新手法的駭客攻擊中平安生存。